GPS 封鎖幻象:科頓《晶片安全法案》有效性與替代對策

分類: PC零組件 產業新聞 6/7/2025

評論:科頓《晶片安全法案》有效性與替代對策

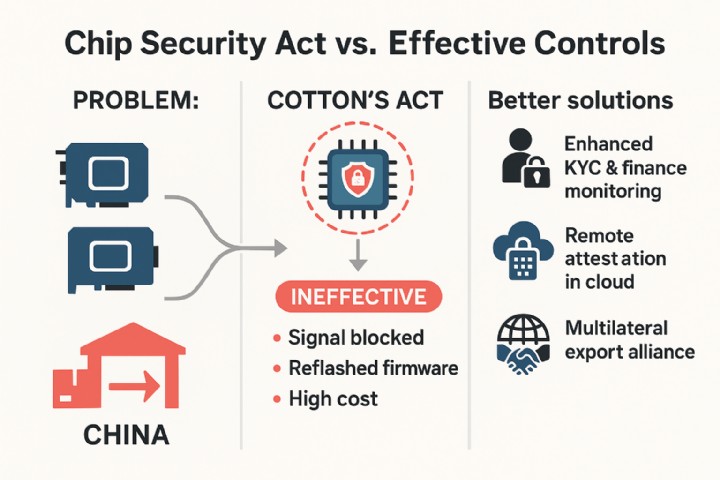

美國參議員湯姆科頓(Tom Cotton)5 月提出的《晶片安全法案》(Chip Security Act),看似以「在晶片上裝 GPS」的直覺手段,阻斷中國透過空殼公司或走私取得先進 AI 晶片。法案要求在受出口管制的 GPU 或含 GPU 的整機上,於六個月內加裝「位置驗證機制」,並強制出口商在偵測到定位異常或拆封、改機時,回報商務部轄下的工業與安全局(BIS)。同時,法案還指示商務部與國防部持續研究其他硬體安全措施。

一、問題的嚴重性:走私與「二傳手」經濟

先進 GPU 被非法輸往中國的確已是公開祕密。2024 年以來,中國軍方和政府單位仍透過第三方供應商購入受禁令限制的 Nvidia A100/H100 系列晶片;相關標案與招標文件在中國政府網站上均可查見,顯示傳統出口管制難以完全封堵。同時,眾議院中國問題特別委員會披露的 DeepSeek 案例,更點名該公司疑似靠多達數萬顆受管制的 GPU 訓練大型語言模型,證實「空殼公司+第三地轉運」已能形成規模化供應鏈。CNAS 研究團隊評估,在現有執法資源不大幅提升的情況下,中國走私網絡每年仍可能取得數千至數萬顆先進晶片。因此,強化終端流向管理確有其急迫性。

二、定位追蹤能否奏效?

1. 技術可行性有限

硬體層級的即時定位,必須在每顆 GPU(裸晶或封裝模組)中植入射頻或安全晶片,並確保日後整合進伺服器機櫃及雲端叢集時仍能對外回傳。實務上,一塊 GPU 插入機板後,即被機房遮蔽無線訊號;若轉而使用有線「打卡」方案,又得依賴使用者網路環境及國際漫遊,等同把風險外包給最有動機關閉追蹤的對象。更令人擔憂的是,透露雲端機房精確座標,可能衍生新的網路攻擊面。2. 易被繞過與偽造

即便對 GPU 加密鎖頻,只要晶片能被拆下重新刷韌體,或置於「訊號籠」內隔絕定位,就能讓裝置離線;等到穿越邊境後,再以軟體補丁欺騙回傳系統。類似技術今日已廣泛用於繞過智慧手機的區域鎖定。3. 合規成本與產業負擔

法案把主要成本轉嫁到 Nvidia、AMD 等美國供應商與其 OEM 夥伴。這些企業須為小眾客戶訂製「含定位 GPU」,調整測試流程,還得面對海外雲端客戶的資安疑慮。結果可能是:守法廠商因成本增加而出貨更慢,高毛利被黑市走私者侵蝕;壞人未必減少晶片,善良市場卻先被擾亂——這即所謂「管制劇場」(regulatory theater)效應。三、若定位失靈,該怎麼辦?——三項更具建設性的路徑

1. 聚焦「人」與「錢」──加強 KYC 與資金鏈監管 走私鏈條最弱的環節往往在付款與收貨端。美國可要求出口商對高性能 GPU 訂單執行「加強盡職調查」:核對最終受益人、關聯公司、資金來源,並利用商業數據與 AI 風險模型即時標示可疑重複下單或異常訂單組合。當金融機構察覺與高風險供應鏈相關的信用狀或融資時,應有自動通報 BIS 的機制,由「貨物管制」轉向「資金阻斷」。

2. 雲端軟限制——強制遠端驗證與租賃制 多數前沿模型訓練已在雲端完成。與其嘗試追蹤硬體,不如要求持有受管制 GPU 的雲服務商(含第三地資料中心)實作「遠端度量與硬體證明」(remote attestation):當 GPU 開始跑大規模矩陣運算時,須先向美國信任伺服器出示軟硬體指紋並獲取令牌,否則計算被鎖死。此舉將監管點放在可程式化、可更新的軟體層,降低對實體衛星/基地台基建的依賴。

3. 多邊出口同盟與「安全港」機制

單邊制裁容易被第三國套利。華府應推動「先進晶片出口同盟」,把歐盟、韓國、新加坡、阿聯等 GPU 轉運熱點納入共同清單。只要同盟內部認可的風險評級與驗證程序一致、資料互通,企業就能在多國間流動硬體而無需重複審批;一旦貨流欲前往未受信任區域,則自動觸發出口許可重審。藉由降低合規摩擦、集中執法資源,也可縮小黑市生存空間。

結論

科頓參議員的《晶片安全法案》凸顯國會對「先進算力外流」日益焦慮,其政治訊號與震懾效果不容忽視。然而,若僅依賴「定位晶片」作為核心工具,恐怕難以匹配走私網絡的靈活度,更可能在技術上造成高成本、低收益,甚至新增資安風險。真正有效的方案,應從 人流、資金流、雲端算力流 三個維度同時下手,並透過多邊出口同盟把執法從「看得見的硬體」轉向「看得見且可稽核的行為」。只有將出口控制從靜態禁令升級為動態、數據驅動的合規生態系,華府才有機會在維護技術優勢的同時,避免把自己與夥伴鎖進昂貴而脆弱的「銅牆鐵壁」。

參考文章: AI晶片裝GPS堵死中國生路 黃仁勳這樣說 https://ec.ltn.com.tw/article/breakingnews/5067660